| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

Tags

- 버프스위트

- pico

- Forensic

- CTF

- baekjoon online judge

- 포렌식

- suninatas

- 혼자공부하는자바

- 포트스캔

- 컴공

- 볼라틸리티

- Burpsuite

- 자바복습

- picoCTF

- 안드로이드리버싱

- 백준

- KaliLinux

- 앱

- 와이어샤크

- artifact

- 문제풀이

- ReverseEngineering

- 아티팩트

- 자바입문

- 소프트스퀘어드

- 9012

- 칼리리눅스

- 3wayhandshaking

- 메모리포렌식

- follina

Archives

- Today

- Total

컴퓨터공학 전공생의 보안 도전기✌

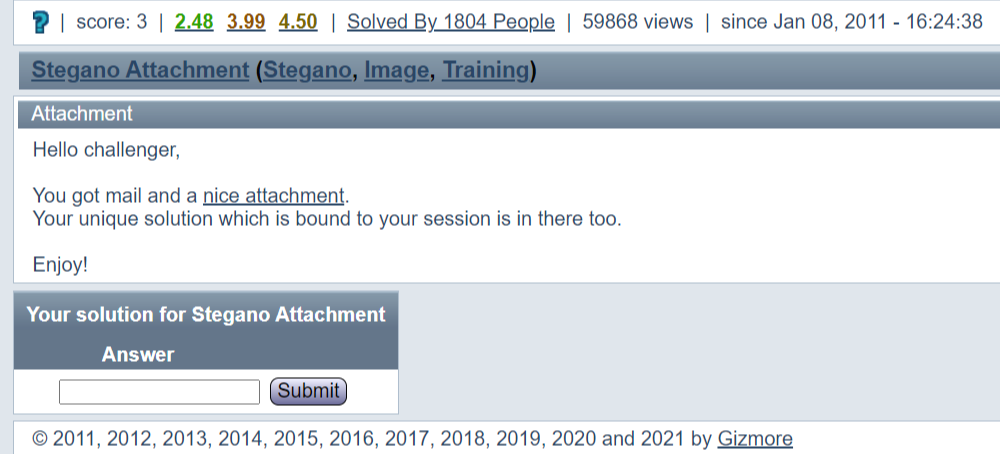

[WeChall] Stegano Attachment 본문

문제

풀이

저 링크를 타고 들어가보면 php 파일이 하나 뜬다.

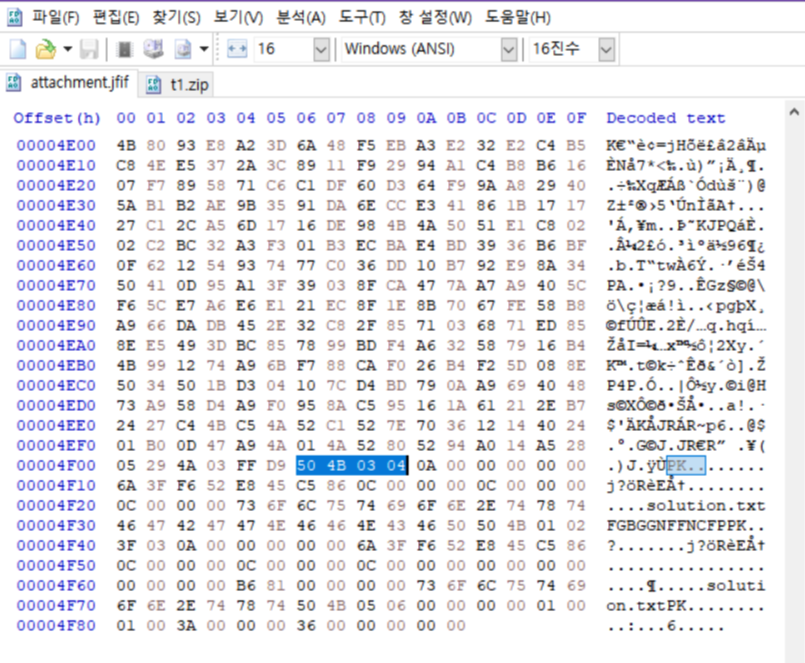

그 hxd로 열어보니 jfif 파일이어서 다시 jfif으로 형식을 변경해 저장해준다.

이 이미지 파일을 다시 hxd로 열어보면 이미지의 푸터인 FF D9 이후에 PK ~~ PK 로 압축파일 시그니처(50 4B 03 04)가 보인다. 그 부분을 잘라내서 zip 파일로 저장해준다.

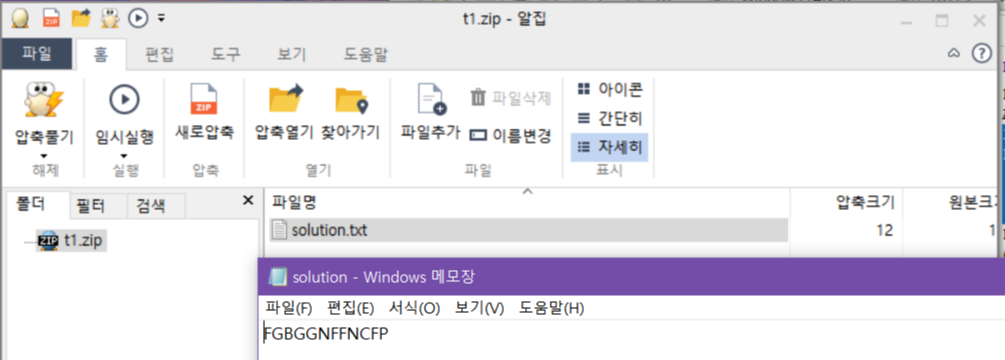

zip 파일을 열어보면 안에 solution이라는 txt 파일이 존재하는 것을 확인할 수 있다. 이를 열어보면 안에 정답을 확인할 수 있다!

'문제풀이 > Digital Forensic' 카테고리의 다른 글

| [picoCTF] extensions - Forensic (0) | 2021.07.29 |

|---|---|

| [picoCTF] shark on wire 1 - Forensic (0) | 2021.07.29 |

| [picoCTF] So Meta - Forensic (0) | 2021.07.29 |

| [picoCTF] Glory of the Garden - Forensic (0) | 2021.07.29 |

| [WeChall] Zebra (0) | 2021.07.22 |